阿里云

openclaw阿里云机器飞书部署版

星期三, 三月 11th, 2026 | AI | 没有评论

阿里云也推出了一站式部署openclaw,和腾讯云稍微不同的是用admin用户进行启动的,和腾讯云直接root的用起来就是有点麻烦了,稍微麻烦了点

记录下踩点部分.

1.获取阿里云的机器 68一年,比腾讯云99的还便宜

直接选带openclaw的系统即可,当前选中的是openclaw 2026.3.3版本

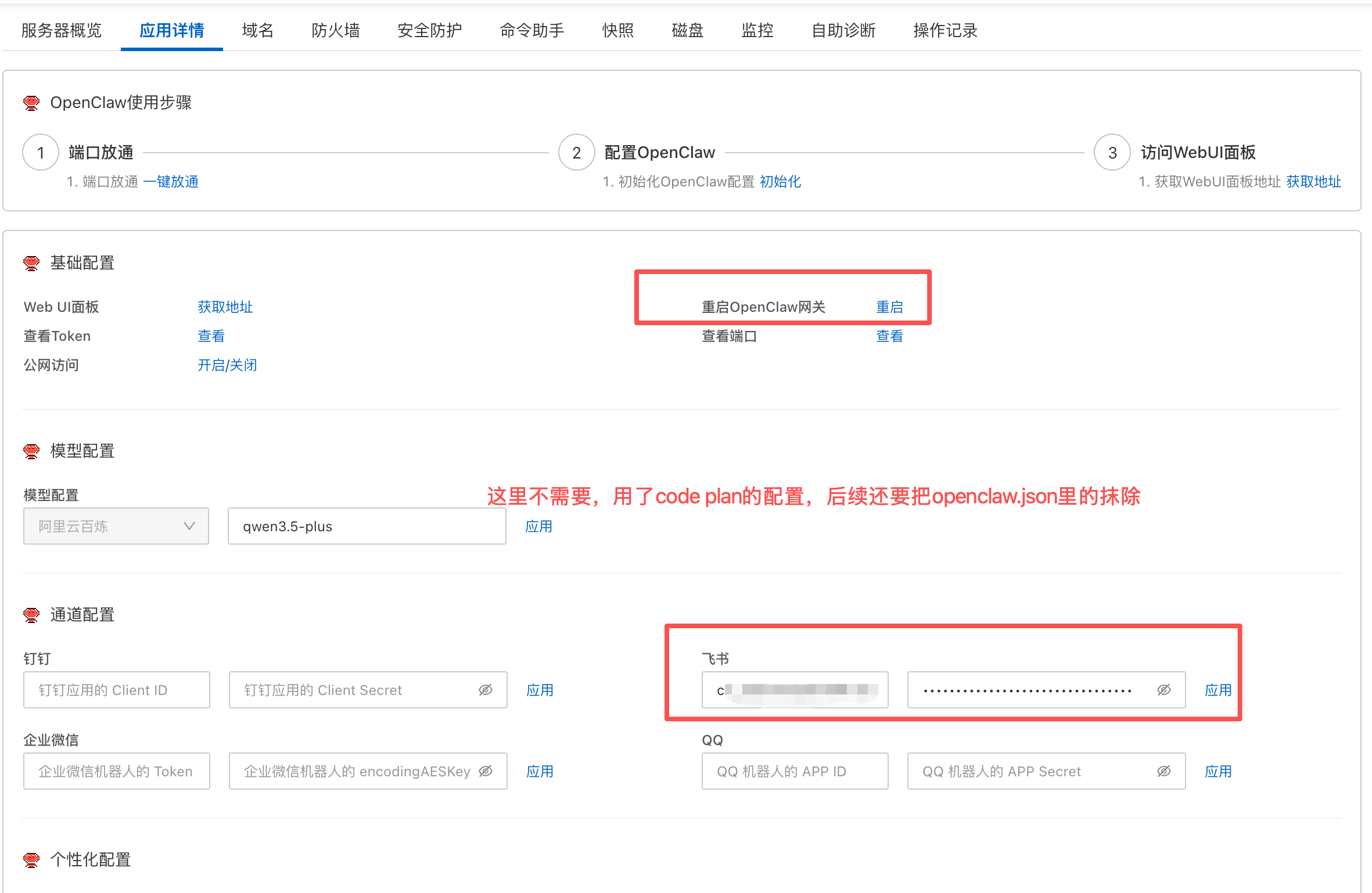

2.在控制台可以重启对应网关和直接填写飞书的appid和密钥部分,如下图

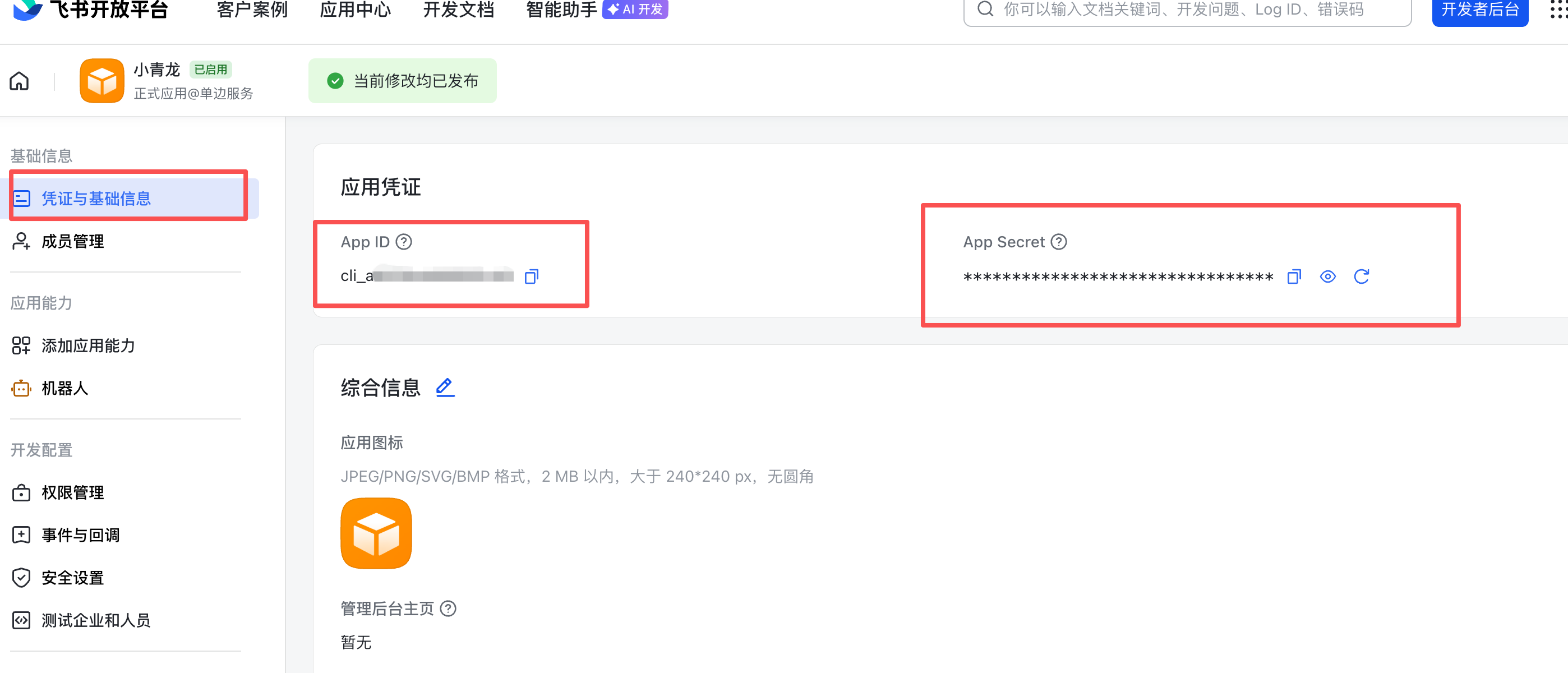

3.创建飞书的机器人应用获取对应的appid和密钥部分

https://open.feishu.cn/app?lang=zh-CN

4.配置相关权限和通道信息(添加完成,要发布应用才可)

左侧边栏「权限管理」→ 「开通权限」,把“通讯录”、“消息与群组”、“云文档”和“多维表格”下面所有权限全开了,然后点击「确认」

左侧菜单点击「事件与回调」

注意:如果这一步报错提示“应用未建立长连接”,请检查前面步骤中的机器人App ID和App Secret是否已正确配置

然后点击「添加事件」

把“通讯录”、“消息与群组”、“云文档”里所有的权限全勾选上

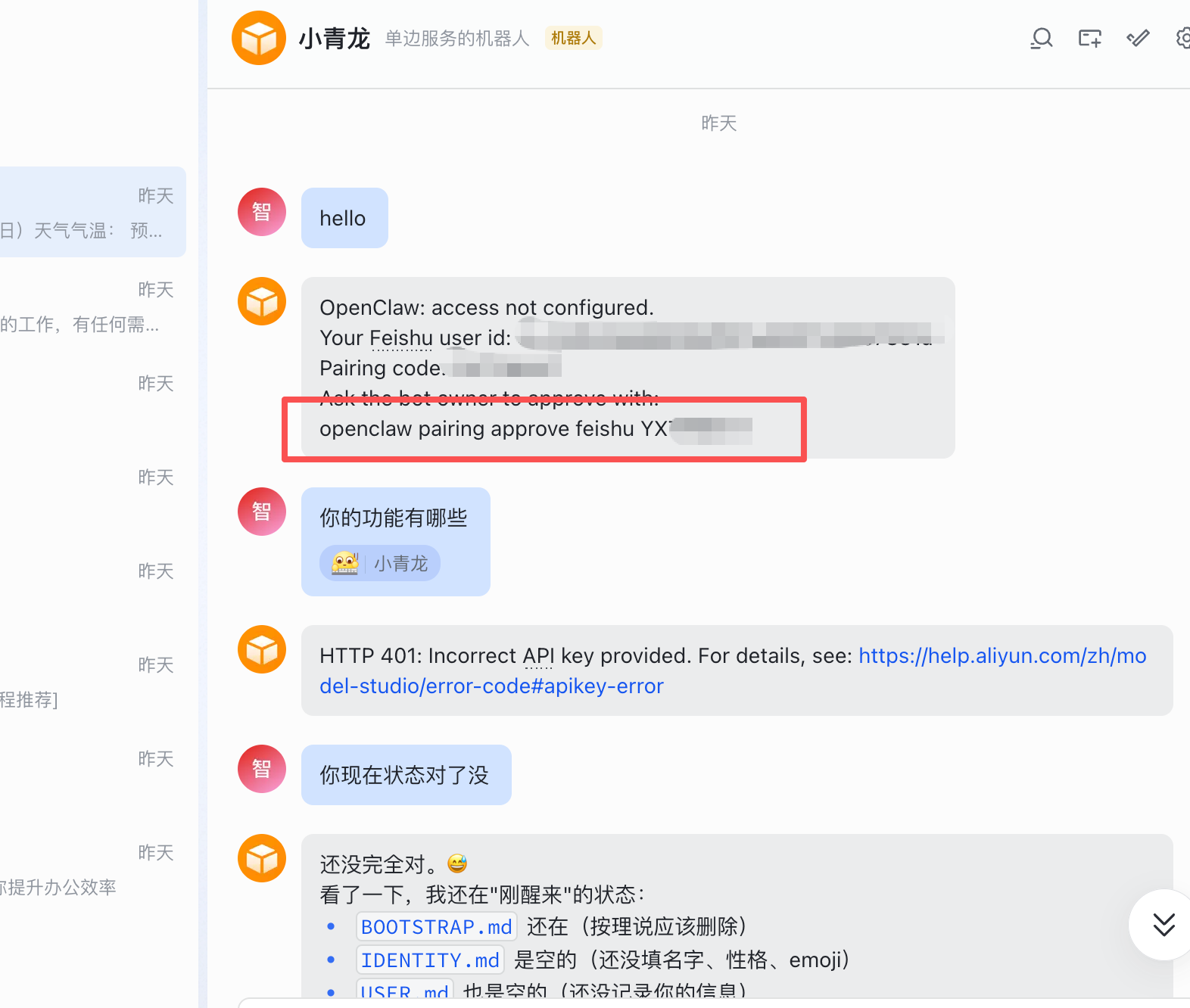

5.在飞书应用里搜索 刚才添加的机器人

在机器上执行 图上的安全授权的命令

openclaw pairing approve feishu 你的授权码

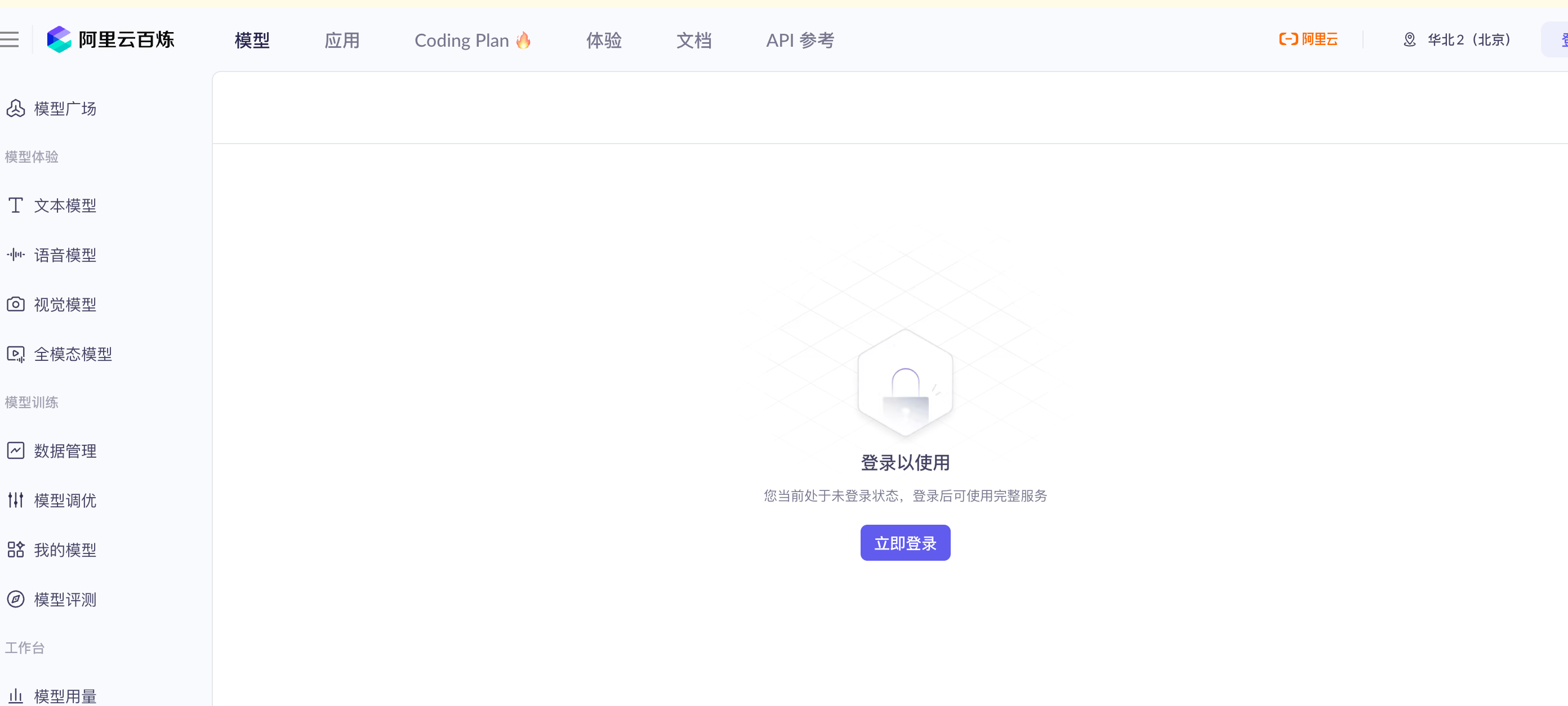

6.也看到了真正烧钱的tokens的还没有配置,这里使用是阿里的code plan的配置

可以根据你的机器情况选,北京还是新加坡和北美的地址,这里是北京的地址

https://bailian.console.aliyun.com/cn-beijing?tab=model#/efm/coding\_plan

7.登录机器更新对应的模型的配置 models部分

进入/home/admin/.openclaw/下修改 openclaw.json部分,调整模型,

飞书的在控制台已经添加了,这里也可以直接改

› Continue reading

fastjson < 1.2.67 反序列化远程代码执行漏洞升级及思考

星期三, 三月 25th, 2020 | JAVA-and-J2EE | 没有评论

阿里云推送了fastjson 安全提醒,记得上次升级到61版本还没有多久,这次又有0day漏洞,其实对很多应用基本上是没有影响的,不用管它就行.

只是有短信 邮件等提醒 还是让人心不安的,从墨菲定律的上面说,你不知道其他人是怎么使用的就有可能会中招,从公司角度就是督促升级或者移除fastjson依赖、

或者购买安全服务拦截.

一:准备移除fastjson的依赖了,看了下封装个工具类JsonKit,实现下面的几个方法,就可以很好的替换了,更多功能根据自己的实际应用处理.

据华为云披露升级到1.2.67也无法完全避免,还有部分没有完全添加到黑名单中,默认关闭type即可.

public static String toJSONString(Object data) { try { return mapper.writeValueAsString(data); } catch (JsonProcessingException e) { e.printStackTrace(); } return ""; } public static String parseObjectVal(String data, String key) { try { JsonNode node = mapper.readTree(data); return node.get(key).toString(); } catch (IOException e) { e.printStackTrace(); } return null; } public static <t> T parseArray(String data, TypeReference</t><t> valueTypeRef) { T ret = null; try { ret = mapper.readValue(data, valueTypeRef); } catch (JsonParseException e) { e.printStackTrace(); } catch (JsonMappingException e) { e.printStackTrace(); } catch (IOException e) { e.printStackTrace(); } return ret; } public static Map<String, Object> parseObject(String data) { Map<String, Object> map = parseObject(data, new TypeReference<Map<String, Object>>() { }); return map; } // ...... </t> |

Apache Tomcat AJP协议文件读取与包含漏洞的版本升级及关闭AJP功能

星期六, 二月 22nd, 2020 | JAVA-and-J2EE | 没有评论

1.阿里云提醒对应的安全风险:

Apache Tomcat是由Apache软件基金会属下Jakarta项目开发的Servlet容器。默认情况下,Apache Tomcat会开启AJP连接器,方便与其他Web服务器通过AJP协议进行交互。

但Apache Tomcat在AJP协议的实现上存在漏洞,导致攻击者可以通过发送恶意的AJP请求,可以读取或者包含Web应用根目录下的任意文件,如果存在文件上传功能,将可以导致任意代码执行。

漏洞利用AJP服务端口实现攻击,未开启AJP服务对外不受漏洞影响(tomcat默认将AJP服务开启并绑定至0.0.0.0)。

阿里云应急响应中心提醒 Apache Tomcat用户尽快排查AJP端口对外情况并采取安全措施阻止漏洞攻击。

影响版本

Apache Tomcat 6 Apache Tomcat 7 < 7.0.100 Apache Tomcat 8 < 8.5.51 Apache Tomcat 9 < 9.0.31 |

安全版本

Apache Tomcat 7.0.100 Apache Tomcat 8.5.51 Apache Tomcat 9.0.31 |

2.查看了下自己并不需要ajp的功能,最简单的方法只时间注销此项功能即可,同时也可以少监听一个端口

具体操作:

Search

相关文章

热门文章

最新文章

文章分类

- AI (2)

- ajax (10)

- algorithm-learn (3)

- amis (1)

- Android (6)

- as (3)

- computer (87)

- Database (30)

- disucz (4)

- enterprise (1)

- erlang (2)

- flash (5)

- golang (3)

- html5 (18)

- ios (4)

- JAVA-and-J2EE (186)

- linux (145)

- mac (10)

- movie-music (11)

- pagemaker (36)

- php (50)

- spring-boot (2)

- Synology群晖 (2)

- Uncategorized (6)

- unity (1)

- webgame (15)

- wordpress (33)

- work-other (2)

- 低代码 (1)

- 体味生活 (41)

- 前端 (21)

- 大数据 (8)

- 游戏开发 (9)

- 爱上海 (19)

- 读书 (4)

- 软件 (3)